Artículos sobre ciberseguridad y ciberdefensa. Análisis de calidad y de actualidad únicamente para suscriptores.

Cibercrimen en España

Debes acceder para ver éste contenido. Por favor Acceder. ¿Aún no eres miembro? Únete a nosotros

Artículos sobre ciberseguridad y ciberdefensa. Análisis de calidad y de actualidad únicamente para suscriptores.

Debes acceder para ver éste contenido. Por favor Acceder. ¿Aún no eres miembro? Únete a nosotros

La Inteligencia Artificial esconde un enorme potencial a la hora de implementar operaciones de desinformación. Esto es cierto tanto para las agencias gubernamentales como, cada vez más, para organizaciones criminales, grupos insurgentes e incluso ciudadanos de a pie. Una problemática que se ha multiplicado desde que la Inteligencia Artificial generativa (IA generativa), capaz de crear imágenes y vídeos a partir de un contenido textual, permite compartir contenidos que son muy difíciles de discriminar por quienes los visualizan. Todo lo cual obligará a desarrollar nuevas herramientas de control, incluyendo el que habrá de establecerse sobre las empresas del sector. (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

El ataque de Hamás contra Israel ha sido, a tenor de los datos que han ido apareciendo a posteriori, todavía más complejo de lo que se creía inicialmente. Además de implicar acciones en los dominios terrestre, marítimo y aéreo, así como de tener un fuerte componente cognitivo, fue acompañado de ataques en el dominio cibernético, destinados a confundir a la población israelí o a negarles información importante relativa a la amenaza de los cohetes palestinos. Lo visto, constituye un episodio más de un conflicto que, si bien ha dado nuevamente el paso a lo físico, en la forma de una intervención militar israelí que busca laminar a Hamás, venía librándose desde hace años también en las redes. (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

El IT-Army of Ukraine es una figura creada ad hoc por el gobierno ucraniano con el objetivo de luchar en el espectro cibernético contra Rusia. Un actor aparentemente carente de autonomía con respecto a las decisiones gubernamentales ucranianas pero que actúa con un notable grado de libertad operativa, a modo de guerrilla cibernética. Una organización que ha enrolado en los últimos meses decenas de ciberoperadores voluntarios y que ha permitido atacar los sitios web, infraestructuras y redes de empresas y organismos gubernamentales rusos anotándose importantes éxitos. (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

El desarrollo tecnológico a pasos agigantados que ha experimentado el ser humano en los últimos decenios de la mano de la ingeniería y de la informática han supuesto una innovación mayúscula respecto a las sociedades que nos han precedido, permitiendo el surgimiento de importantes procesos de modernización social, cuyo máximo exponente parece radicar en la actualidad en la evolución de la inteligencia artificial. Sin embargo, pese a la inmediatez y coetaneidad que estos adelantos tecnológicos suponen para una generación de desarrolladores y nativos digitales, pronto quedarán eclipsados por el devenir de un nuevo progreso con nombre y apellidos: el procesamiento cuántico. Este, a su vez, obligará a desarrollar soluciones en cuanto a criptografía cuántica que mantengan los archivos y datos tanto públicos como privados, a buen recaudo. Un aspecto en el que España, lejos de ser una nación atrasada, está situada en una posición envidiable de cara al futuro. La [Continúa…]

Chat GPT-4, la inteligencia artificial de OpenAI capaz de generar contenido e interactuar con el usuario, ha experimentado un importante desarrollo en la evolución del lenguaje sintáctico, emulando de forma cada vez más certera la interacción humana. El gran avance que supone el desarrollo de este tipo de herramientas es, además de un riesgo, una oportunidad. En última instancia, es fundamental que seamos conscientes de que las diferentes inteligencias artificiales ya existentes y venideras supondrán importantes retos para la seguridad, a la vez que serán un importante apoyo en la implementación de la defensa. (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

El nacimiento de un nuevo dominio cibernético, conocido en Occidente como ciberespacio y en China como dominio de la información, capaz de interconectar lo físico con el plano intangible de la informática y de permitir la actuación asimétrica por parte de las distintas potencias geopolíticas, ha supuesto nuevos e importantes desafíos para la seguridad mundial. Sin embargo, no todos los estados han entendido de igual modo el impacto que puede llegar a alcanzar el uso de la tecnología en red en los planes estratégicos militares. China, como potencia revisionista, ha entendido a la perfección que alcanzar el predominio de la información resulta crucial para sus intereses internacionales. (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

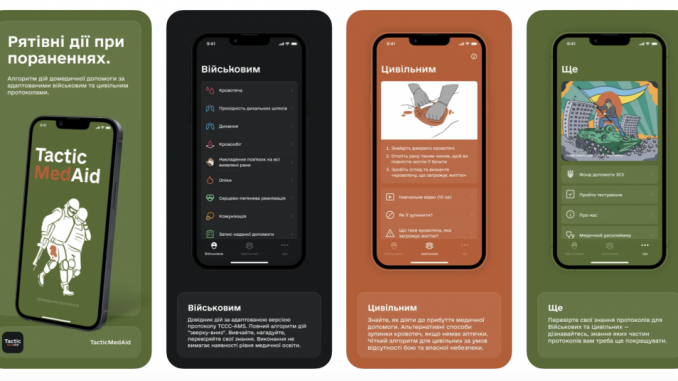

Las tecnologías COTS se encuentran sin duda entre las grandes protagonistas de la guerra de Ucrania. Sin embargo, aunque generalmente se concede una gran importancia a elementos como los drones comerciales o algunos equipos de comunicaciones, no son ni mucho menos los únicos productos comerciales susceptibles militarizarse. En el último año hemos asistido al constante desarrollo y reconversión de aplicaciones móviles, herramientas a nivel web y bots, por parte de desarrolladores y programadores ucranianos forzados a convertirse en combatientes. (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

Las tecnologías relacionadas con la ciberdefensa, requieren de un caldo de cultivo muy especial para su desarrollo. En primer lugar, necesitan de un Plan Nacional capaz de organizar y canalizar los esfuerzos en la dirección adecuada. En segundo lugar, de la materia prima, en forma de personal capacitado y empresas especializadas, capaz de alumbrar las tecnologías y herramientas adecuadas. En tercer lugar, que ambos factores se conjuguen en base a proyectos de colaboración público-privada susceptibles de poner todas las capacidades de dichas empresas y del Estado al servicio de la defensa (y la ofensa) en el «quinto dominio». (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

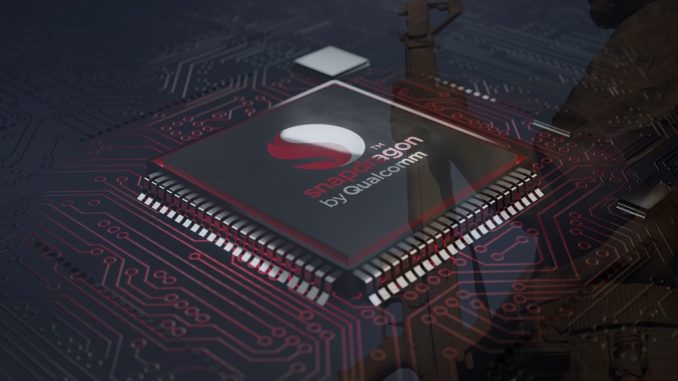

La guerra comercial y tecnológica entre Estados Unidos y China no ha hecho más que empezar, un enfrentamiento al que la Unión Europea intenta unirse, aunque parte en desventaja. Por el momento se antoja difícil predecir los efectos que producirán a medio y largo plazo en el desarrollo tecnológico y en las relaciones internacionales las políticas internas proteccionistas que los actores implicados están adoptado. No obstante, sí que es fácil extraer una poderosa conclusión: las potencias contemporáneas están aprendiendo por la fuerza que existen sectores nacionales que han de ser independientes de terceros actores. La fabricación y diseño de microchips es uno de ellos. (Continúa…) Estimado lector, este artículo es exclusivo para usuarios de pago. Si desea acceder al texto completo, puede suscribirse a Revista Ejércitos aprovechando nuestra oferta para nuevos suscriptores a través del siguiente enlace.

Revista Ejércitos 2024. Todos los derechos reservados.