Les progrès technologiques que l'être humain a connus au cours des dernières décennies grâce à l'ingénierie et à l'informatique ont représenté une innovation majeure par rapport aux sociétés qui nous ont précédés, permettant l'émergence d'importants processus de modernisation sociale, dont le plus grand représentant semble actuellement résider dans l’évolution de l’intelligence artificielle. Cependant, malgré l’immédiateté et la contemporanéité que représentent ces avancées technologiques pour une génération de développeurs et de natifs du numérique, elles seront bientôt éclipsées par l’avenir d’un nouveau progrès qui porte un nom et un prénom : le traitement quantique. Cela nécessitera à son tour le développement de solutions de cryptographie quantique qui assurent la sécurité des fichiers et des données, tant publics que privés. Un aspect dans lequel l’Espagne, loin d’être une nation arriérée, se trouve dans une position enviable face à l’avenir.

La physique, en tant que l'une des sciences centrales qui régissent l'étude de l'Univers – telle que nous la connaissons aujourd'hui – est structurée en différentes branches : la physique classique, qui s'appuie sur les lois de Newton, la loi de la gravitation, la théorie cinétique et thermodynamique de Maxwell ; la physique moderne, qui étudie la théorie de la relativité et la mécanique quantique ; la physique nucléaire, qui se concentre sur l'étude des propriétés et du comportement des particules ; ou, physique atomique, responsable de l'étude de la structure et des propriétés des atomes.

De manière générale, la mécanique en tant que domaine de recherche consiste à étudier le mouvement de la matière. À son tour, en fonction de sa taille et de sa vitesse, elle se subdivise en : 1) la mécanique classique, qui étudie les corps macroscopiques et dont les vitesses sont relativement petites par rapport à la vitesse de la lumière ; 2) la mécanique relativiste, qui décrit le comportement des corps qui se déplacent à des vitesses proches de celle du lumière et comment ceux-ci sont influencés par les champs gravitationnels et ; 3) la mécanique quantique, axée sur l'étude des systèmes composés d'atomes et de particules élémentaires (photons) et de l'interaction de ceux-ci avec trois forces (forte, faible et électromagnétique).

Durant la première moitié du XXe siècle, des scientifiques comme Böhr, Einstein, Heisenberg et Schrödinger ont contribué de manière particulièrement pertinente à l'étude de la mécanique quantique, sans se rendre compte qu'un siècle plus tard, leurs théories sous-tendront probablement l'un des plus grands sauts technologiques de l’humanité, une fois achevée la maturation des ordinateurs quantiques. En fait, tout semble indiquer que, comme l’a souligné le prix Nobel de physique William Phillips, l’informatique quantique représentera un saut technologique sans précédent, encore plus grand que celui entre le boulier et l’informatique actuelle (Piattini Velthuis, 2021). .

Ainsi, on s’attend à ce que la nouvelle forme de traitement que nous offre la mécanique se traduise, à court terme, par une croissance exponentielle de la puissance de calcul des nouveaux appareils ; et à long terme, dans des avancées technologiques sans fin. C’est la seule manière d’expliquer la forte concurrence entre les États-Unis et la Chine dans la course au développement de l’ordinateur quantique le plus puissant.

Cependant, on peut également s'attendre à des effets négatifs du développement de cette technologie, puisque l'augmentation exponentielle de la puissance de calcul permettra une plus grande capacité de traiter et de rassembler d'énormes volumes de données à grande vitesse. Ceci, à son tour, rendra de facto obsolètes tous les mots de passe utilisés par la technologie classique, affectant à terme la sécurité des communications.

En ce sens, il est essentiel de comprendre que, parallèlement au développement des ordinateurs quantiques, un projet de modernisation et de recherche d'alternatives de chiffrement sécurisé (cryptographie quantique) doit être entrepris sur la base de nouveaux protocoles de sécurité, tels que B84 ou Ekert91.

Dans cet article, nous aborderons les principaux défis que présentera la cybersécurité quantique, en soulignant l’importance que l’investissement public-privé a – et aura surtout – dans la formation d’une technologie qui était prédite depuis avant sa naissance. panorama géopolitique.

De la physique à l'informatique : l'origine du traitement quantique

Avant d’aborder la cryptographie quantique, il peut être opportun de définir brièvement – et sans aucune prétention scientifique – certains concepts liés au traitement quantique qui semblent nécessaires pour pouvoir comprendre les défis que le développement de la technologie quantique posera aux sociétés actuelles.

De même, avant de commencer par les définitions, il convient de souligner l'effort mental que nous devons faire pour comprendre les postulats de la mécanique quantique, étant donné que, au niveau macroscopique, nous ne trouvons pas d'exemples où ses postulats se réalisent, devant descendre expérimentalement à l'échelle microscopique (Acín, 2006).

D’une part, il faut distinguer l’informatique classique de l’informatique quantique. Les deux se distinguent l'un de l'autre en fonction de la manière dont les informations sont stockées, car, en fin de compte et comme l'a déclaré le physicien d'IBM, Rolf Landauer, «les informations sont physiques» (l’information est une entité physique). En d’autres termes, les informations doivent être codées dans des dispositifs physiques présentant différentes possibilités et limitations.

En résumé, on peut déterminer que l'on parlera d'information classique pour désigner les informations stockées sous forme de bits, et d'information quantique pour désigner les informations codées dans des dispositifs physiques quantiques sous forme de qubits.

Actuellement, l'informatique utilisée par tous les appareils technologiques dont nous disposons est basée sur l'unité minimale d'information (le bit), qui ne peut avoir que deux états (un ou zéro), faisant des différents codes binaires un langage binaire qui donne vie à l'informatique numérique grâce à ce qu'on appelle le langage machine.

Cependant, le développement de l’informatique quantique élargit considérablement les possibilités, puisque son unité élémentaire est le qubit, constitué des propriétés quantiques des particules subatomiques, comme le spin des électrons ou la polarisation des photons (Acín, 2006).

Un qubit est capable d’avoir les deux états binaires et en même temps les deux états en superposition. Autrement dit, il repose sur le principe selon lequel, si un système quantique peut prendre deux valeurs différentes, il peut également en prendre n’importe quelle superposition.

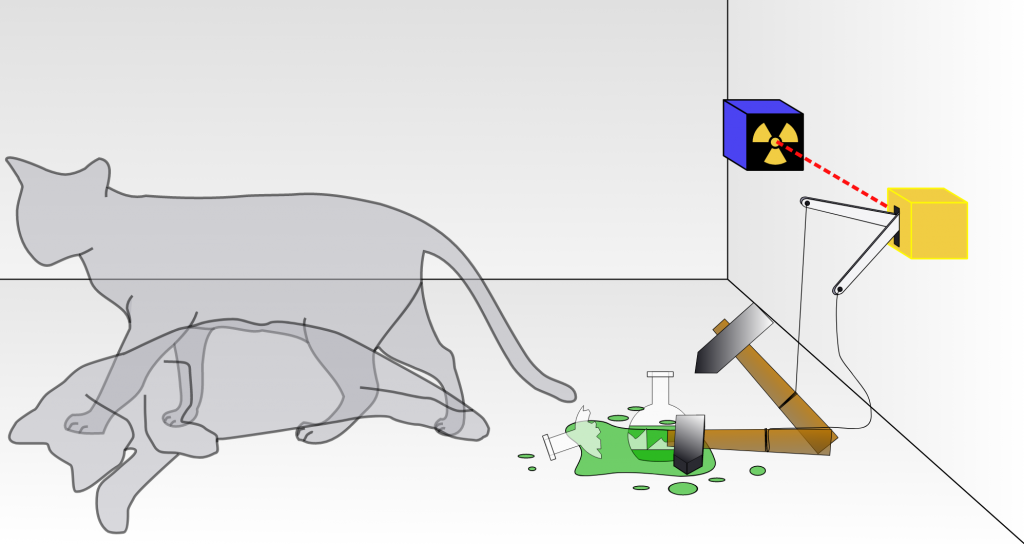

Justement, ce phénomène de superposition est peut-être l'un des postulats les plus connus de la mécanique quantique, grâce à l'exemple que le physicien autrichien Erwin Schrödinger a réalisé en 1937 à travers une expérience mentale connue sous le nom de paradoxe du chat de Schrödinger. ».

Selon ce paradoxe, un chat est enfermé dans une boîte contenant une bouteille de cyanure d'hydrogène. Dans la boîte se trouve un atome radioactif présentant certaines caractéristiques (il a 50 % de chances d'émettre une particule alpha en une heure). Si cet atome se désintègre et émet un rayonnement, ce même rayonnement déclenche un compteur Geiger, qui à son tour active un mécanisme avec un marteau qui se précipite contre la bouteille qui, une fois brisée, répand le poison à l'intérieur et met fin à la vie du chat. Au contraire, si l’atome ne se désintègre pas, le compteur Geiger ne s’activera pas et le chat ne connaîtra pas de fin tragique.

Il y a deux options possibles (que le chat soit vivant ou qu'il soit mort). Il n’y a cependant pas contradiction mais plutôt superposition, puisqu’on ne peut connaître le sort de l’animal sans ouvrir la boîte pour le vérifier. Mais, en l'ouvrant, l'observateur interagit avec le système et le modifie d'une certaine manière, ce qui brise la superposition des deux états possibles et fait opter pour l'une des deux fins possibles.

Évidemment, le bon sens nous dit que le chat ne peut pas être vivant et mort à la fois. Cependant, dans les postulats de la mécanique quantique, cette superposition est possible en raison de la nature ondulatoire de la matière – plus précisément de son application aux systèmes physiques.

La puissance de calcul que ce phénomène apporte à l’informatique est écrasante. Puisque, si l’on considère les calculs complexes comme la recherche de la sortie d’un labyrinthe, alors que l’informatique classique tenterait de résoudre le problème en suivant séquentiellement tous les chemins possibles, la superposition permet aux dispositifs quantiques de simuler tous les chemins en même temps – réduisant considérablement le nombre de chemins possibles. temps nécessaire pour calculer la solution (Deodoro et al, 2021) .

L'informatique quantique fonde principalement son fonctionnement sur deux phénomènes quantiques, d'une part, sur la superposition déjà évoquée ; et de l'autre, dans l'entrelacement (enchevêtrement), postulat par lequel les propriétés de deux qubits sont liées et peuvent être comprises comme une seule entité globale.

L'intrication implique une connexion entre des paires ou des groupes d'éléments quantiques, de sorte que si l'un d'eux est affecté par un changement d'état, l'autre sera également modifié instantanément, quelle que soit la distance qui les sépare.

C’est précisément de cette caractéristique quantique que naît l’idée qu’à l’avenir nous pourrons construire un réseau de qubits dans lequel l’information est transmise sans avoir besoin d’une connexion physique (câbles, fibres optiques ou air), c’est-à-dire un Internet quantique.

Jusqu’à présent, l’étape la plus importante à cet égard, considérée par certains experts comme une « première étape (très préliminaire) vers un réseau de communications quantiques », a été franchie en juin 2022, lorsque l’Université de technologie de Delft (Pays-Bas) a réussi à obtenir qu’une série de qubits transmis des informations à d’autres qubits qui n’étaient pas immédiatement à proximité (Gonzalo, 2022).

En revanche, un concept théorique que nous considérons doit être clair pour comprendre l'article est celui de l'exponentialité de la vitesse de traitement des calculs en informatique quantique : un qubit équivaut à la puissance de calcul de deux bits, deux qubits à la puissance de calcul de quatre bits. un, trois qubits, celui de huit bits, et ainsi de suite selon un modèle exponentiel.

Jusqu'à présent, le processeur quantique le plus avancé a été développé par la société IBM. Il est connu sous le nom d'Osprey, a été présenté à la mi-novembre 2022 et a une puissance de 433 qubits (López, 2022).

Cependant, comme le souligne le scientifique Ignacio Cirac : «Pour résoudre les problèmes symboliques, nous aurons besoin de plusieurs millions de qubits. Probablement même des centaines de millions de qubits. Nous parlons actuellement d’une centaine de qubits, il reste donc un long chemin à parcourir. Certains disent qu'avec 100.000 XNUMX qubits, un problème spécifique peut peut-être être résolu, mais en réalité, il faut beaucoup de qubits.» (López, 2022).

Défis et enjeux de la cybersécurité quantique

Nous pouvons deviner qu’une capacité, une précision et une rapidité accrues dans la résolution des problèmes sont probablement liées à une accélération des processus d’innovation scientifique.

Cependant, pour l’instant, compte tenu de la prématurité de cette technologie, rien ne semble indiquer que l’informatique quantique suivra un processus de développement analogue à l’informatique classique, permettant au grand public de disposer d’appareils quantiques ; Car, tout d’abord, on ne sait pas si leurs usages futurs pourraient ressembler aux tâches quotidiennes pour lesquelles la société utilise l’informatique : développement de logiciels, création de contenus, bases de données, bureautique, etc.

Il existe néanmoins un domaine de recherche où l’impact du traitement quantique commence à être particulièrement clairement perçu : celui de la cryptographie. En effet, le traitement quantique permettrait de résoudre les problèmes de factorisation sur lesquels repose la sécurité de nombreux protocoles de chiffrement actuellement utilisés (Fernández Combarro, 2022). .

La cryptographie en tant que science remonte à l'Antiquité et consiste à transformer un message en code dans le but de sauvegarder l'information et de la rendre incompréhensible aux tiers dépourvus de la clé convenue entre les parties.

Une tablette d'argile comme celle utilisée en Irak au XVIe siècle avant JC, les bâtons utilisés pour rouler les bandes de parchemin utilisés dans la Grèce antique, le « code César » utilisé vers le Ier siècle avant JC par l'armée romaine, ou encore le cryptage du Les machines Enigma de la Seconde Guerre mondiale ne sont que quelques exemples de l’utilisation passée de la cryptographie.

Dans le passé, le chiffrement était utilisé pour des situations d’importance vitale, principalement liées aux plans de bataille et aux services de renseignement. Aujourd'hui, les messages cryptés et la sécurité des communications ont extraordinairement augmenté grâce à l'émergence d'Internet et à la connectivité des sociétés : les communications privées, les opérations bancaires ou le commerce électronique ne sont que quelques-uns des contacts que le citoyen moyen Vous faites face à de puissants algorithmes informatiques. chaque jour conçu pour vous protéger. Cependant, la future capacité informatique des appareils quantiques constitue une menace pour la cryptographie moderne et pourrait avoir de graves répercussions sur les sociétés actuelles à tous les niveaux.

Informatiquement, le procédé de chiffrement actuel consiste à désordonner une suite de bits suivant un algorithme de chiffrement spécifique (AES, RSA, Triple-DES, etc.) à l'aide d'une clé secrète (un paramètre spécifique) ; Il existe trois grandes typologies d'algorithmes selon la clé utilisée : les clés symétriques, les clés asymétriques (dites clés publiques) et les fonctions de hachage (Deodoro et al, 2021).

Le chiffrement à l'aide de clés symétriques (AES, Triple-DES) est celui où la même clé est utilisée à la fois pour chiffrer et déchiffrer un message. L'utilisation du même paramètre comme clé accélère le processus de cryptage-déchiffrement, cependant, son potentiel en termes de sécurité est moindre, puisque l'expéditeur doit communiquer la clé au destinataire d'une manière ou d'une autre.

La cryptographie asymétrique est venue résoudre le problème précédent, en utilisant deux clés différentes (une publique et une privée), étant nécessaire pour décrypter le message uniquement le partage de la clé publique puisque l'expéditeur crypte le message avec la clé publique du destinataire. .

Enfin, les fonctions hachage convertir une entrée (contribution) en un seul ensemble d'octets de taille fixe.

Actuellement, dans pratiquement tous les cas, les algorithmes cryptographiques traditionnels sont capables de protéger efficacement les informations, car le recours à des procédures de force brute (essayer toutes les clés possibles) entraîne un coût disproportionné en temps.

Par exemple, le chiffrement à clé RSA (asymétrique) utilise des clés allant jusqu'à 4.096 2 bits, ce qui signifie qu'il faudrait valider XNUMX⁴⁰⁹⁶ valeurs possibles, un chiffre totalement impossible pour l'informatique traditionnelle. Cependant, il ne serait pas hors de portée pour un ordinateur quantique de valider cette série d’options possibles.

Generalmente, las claves de cifrado son generadas aleatoriamente, corriéndose el riesgo de que debido a la existencia de un generador de números aleatorios inadecuado los 4.096 bits no sean completamente independientes, sino que, dispongamos de algunos de ellos aleatorios y el resto calculados en función de les premiers.

Cette éventualité réduirait non seulement considérablement le nombre de « n » combinaisons à vérifier par force brute, mais ouvrirait également la possibilité à un ordinateur quantique de découvrir la clé asymétrique en quelques minutes en se concentrant sur la vérification de son caractère véritablement aléatoire. pas (Jiménez, 2022).

En ce qui concerne les clés publiques, la situation pourrait devenir encore plus sanglante, car celles-ci reposent sur des problèmes de factorisation (la difficulté de trouver deux nombres premiers à partir du produit de très grands nombres), qui pourraient être facilement résolus par des ordinateurs quantiques.

L'impact de la technologie quantique sur le scénario géopolitique

Actuellement, on ne sait pas quand un ordinateur quantique doté des qubits nécessaires pour casser la cryptographie existante sera développé, en raison de problèmes liés à matériel que présente la technologie quantique, notamment celle liée aux processus calorifiques qu'elle produit.

Malgré cela, compte tenu de l'agitation que peut générer le développement de cette technologie, l'innovation quantique apparaît aujourd'hui comme l'un des principaux axes de controverse dans le panorama géopolitique, au même titre que le développement de l'intelligence artificielle ou l'amélioration de nouveaux semi-conducteurs et puces électroniques. .

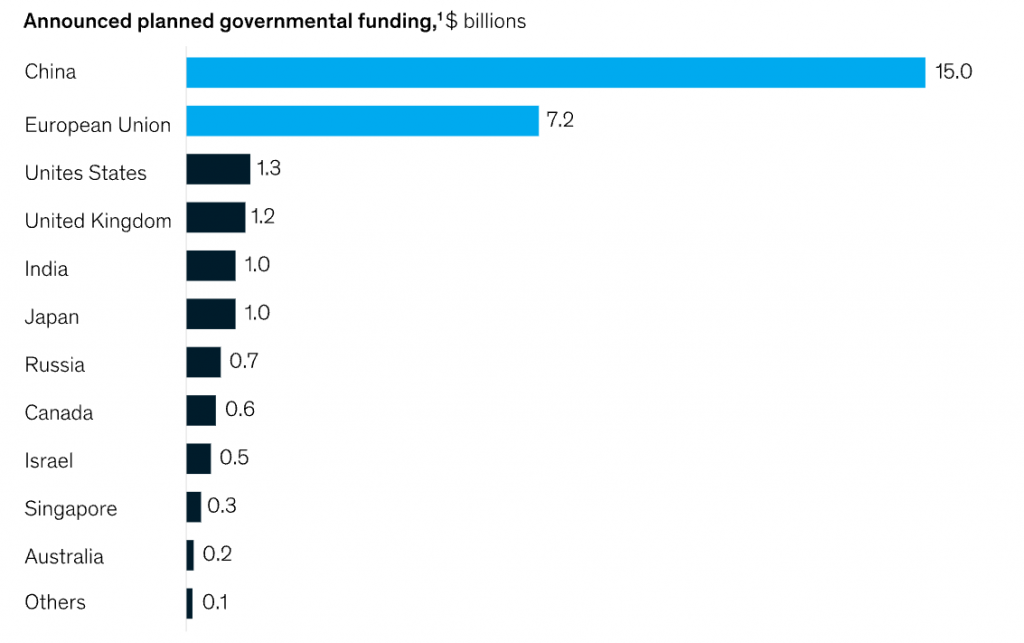

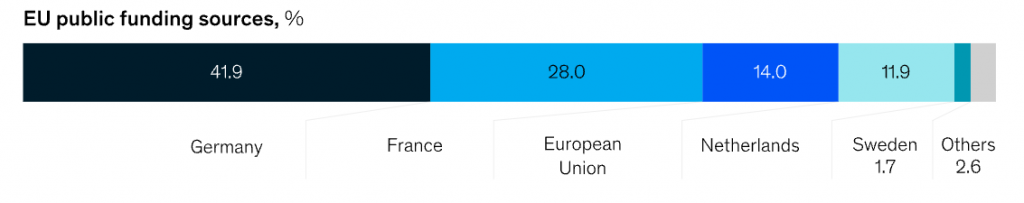

Europa et les États-Unis ont dirigé jusqu'à présent tout ce qui touche à l'informatique quantique et à la physique quantique. Cependant, la Chine a clairement pris la tête en termes d'investissements publics destinés au développement des technologies quantiques, avec une allocation de 15.000 milliards de dollars, selon McKinsey (l'investissement privé suit d'autres voies).

La compétition technologique entre les principales puissances mondiales vise à atteindre une future suprématie sur le cyberespionnage international, tant du point de vue offensif que défensif.

En fin de compte, nous ne devons pas oublier que, d'une part, être une puissance quantique entraînerait un avantage compétitif sur les États qui n'ont pas investi dans cette technologie et qui, par conséquent, disposeront de systèmes d'information et de communication complètement vulnérables ( Marzal , 2020); et d’autre part, que toutes les informations actuelles puissent être collectées et stockées pour être déchiffrées plus tard lorsque les ordinateurs quantiques seront suffisamment développés pour briser les clés de chiffrement actuelles, ce qui fournirait des informations pertinentes pour générer des renseignements à tous les niveaux. .

Comme l’a souligné le dix-septième directeur de la National Security Agency (NSA), Mike Rogers : l’informatique quantique pourrait être « très déstabilisante » et « avoir le potentiel de réellement bénéficier aux sociétés » (Navev, 2022).

Des États aux entreprises : la collaboration public-privé

Il faudra probablement des années pour briser la cryptographie actuelle avec un ordinateur quantique. Cependant, compte tenu de la vigueur avec laquelle le consensus scientifique confirme les risques prévisibles qui peuvent émaner de cette technologie pour la sécurité des communications, il convient de ne pas perdre de vue les actions préventives à développer (Marzal, 2020). Tout cela en tenant compte du fait que pratiquement toutes les prédictions suggèrent que l’informatique quantique aura un impact profond sur la grande majorité des secteurs d’activité considérés comme d’intérêt national (finance, énergie, industrie, santé, etc.) (Navev, 2022).

Il existe actuellement, de manière générale, deux grands blocs de développement prophylactique contre les risques de l'informatique quantique : la cryptographie post-quantique (PQC) orientée vers la création de nouveaux algorithmes cryptographiques sécurisés contre les futures attaques cryptanalytiques d'un ordinateur quantique (généralement à clé publique) ; et la distribution de clés quantiques (QKD) axée sur la création de clés sécurisées à travers des canaux quantiques, grâce au fait que le codage effectué sur les photons permet de convenir d'une clé secrète, invulnérable aux éventuelles tentatives d'observation. .

En raison du caractère naissant de cette technologie, la plupart des fonds proviennent de sources gouvernementales (comme nous l’avons déjà vu dans la section précédente). Cependant, des entreprises de premier plan telles que BMW, ExxonMobil, FedEx, JPMorgan, Mastercard, Merck, Roche, Volkswagen et Wells Fargo commencent déjà à allouer des ressources importantes à l’informatique quantique (Navev, 2022). En plus, bien sûr, de l’impulsion économique et d’innovation apportée par les principales entreprises technologiques mondiales (IBM, Google, Amazon, Microsoft ou celles appartenant au conglomérat Alibaba) (McKinsey Digital, 2021).

Sur la scène européenne et espagnole, deux projets financés par la Commission européenne méritent d'être soulignés. D'une part, le projet Quarter, porté par la spin-off de l'ICFO (Institut des Sciences Photoniques) –LuxQuanta– et composé d'entités telles que Telefónica, l'Institut autrichien de technologie (AIT), Thales ou l'espagnol Tecnobit -Groupe Oesía. Il s'agit d'une initiative visant à la maturation de la technologie QKD et à l'amélioration des nœuds quantiques basés sur des variables continues.

D'autre part, EuroQCI Espagne (intégré au projet EuroQCI) s'est concentré sur le déploiement de la technologie QKD pour former un réseau de communications à sécurité quantique, dont les premiers nœuds seront situés à Madrid et Barcelone - s'étendant ensuite à la France et au Portugal -, et dont le but est la création d'un Internet quantique en Europe permettant de connecter des ordinateurs, des simulateurs et des capteurs quantiques via des réseaux quantiques pour partager des informations et des ressources de manière sécurisée.

Essentiellement, les deux projets visent la maturation de la technologie QKD (Quarter) et son déploiement en Espagne (EuroQCISpain) et reposent sur un équilibre important de collaboration public-privé, qui comprend des institutions publiques et des universités de renom (ICFO, UPM et CSIC) et les principales entreprises de télécommunications, d'infrastructures et de cybersécurité de notre pays, comme TID (Telefónica), Cellnex, Indra ou Tecnobit-Grupo Oesía.

Concrètement, et par rapport à cet article, le rôle de Tecnobit-Grupo Oesía est particulièrement remarquable, car il contribue, dans le cadre de ces deux projets européens, au développement de l'innovation, en centrant sa performance sur trois niveaux différents : la formation, la normalisation et industriel.

Étant donné que l'un des principaux problèmes de l'innovation en cryptographie quantique est le manque de main d'œuvre experte et spécialisée dans le développement de solutions industrielles et scientifiques, la création d'un pôle de formation et de sensibilisation par cette entreprise, avec le objectif de promouvoir des projets de cryptographie quantique dans les universités et instituts espagnols.

Il convient également de souligner son travail de normalisation visant à la mise en œuvre de fonctions de sécurité, tant au niveau logiciel que matériel, ainsi qu'en relation avec l'exportation de clés de cryptage QKD qui permettront une communication sécurisée entre les institutions gouvernementales et les infrastructures critiques au sein de l'Union européenne. Syndicat.

Malgré ce qui précède, la contribution la plus intéressante de Tecnobit-Grupo Oesía en termes d'innovation liée à la cryptographie quantique dans notre pays réside peut-être dans la capacité d'industrialisation dont dispose cette entreprise, quelque chose à la portée de très peu d'entreprises. De cette manière, elle pourra se positionner comme l’une des entreprises leaders au niveau européen dans la création des nœuds quantiques nécessaires au projet EuroQCI Espagne, grâce à l’usine de cartes électroniques que Tecnobit possède dans la ville de Valdepeñas – un potentiel qui ne semble pas échapper aux yeux du ministère de la Défense, conforté par l'intérêt manifesté par le JEME.

Quoi qu’il en soit, la brève expérience en matière d’innovation en cryptographie quantique suggère que les projets QKD et PQC ne devraient pas être une initiative privée ou publique indépendante ; ils doivent plutôt être compris comme des synergies de collaboration public-privé visant l’industrialisation et la création d’innovations technologiques exportables en tant que sceau national, soutenues à leur tour par les connaissances spécialisées des instituts et des universités.

Conclusions

Tout au long de l'histoire, une constante universelle liée au développement de l'humanité a été validée : les processus d'innovation technologique entraînent toujours des changements transcendantaux dans les modes de vie des êtres humains.

À ce jour, le plus grand saut technologique connu par l'être humain - en ignorant d'autres comme la conduite de tir - s'est produit en février 1946 avec le début de l'ère informatique avec la création de Intégrateur numérique électronique et ordinateur (ENIAC), le premier calculateur numérique électronique et ordinateur intégrateur. Un saut qui, dans un court laps de temps, serait complété par le grand boom qui a conduit à la création d'Internet, suite à des recherches menées par le Département de la Défense des États-Unis (ARPANET).

S'il est vrai qu'il n'y a pas de terme plus abusé lorsqu'on parle de technologie que celui de « révolution », puisque chaque nouveau modèle de puce électronique, chaque innovation logicielle ou chaque nouvelle reconfiguration matérielle est décrite comme telle, tout indique que nous assistons à une nouvelle révolution. avec des conséquences difficiles à prévoir. Et nous le faisons en même temps que se consolident deux technologies qui pourraient elles aussi être complémentaires : l’intelligence artificielle et l’informatique quantique.

Cela dit, il ne faut pas perdre de vue que chaque avancée technologique entraîne nécessairement de nouveaux paradigmes d’usage et, surtout, de nouveaux défis. En ce sens, l’innovation dans le domaine de l’informatique quantique prédit un avenir brillant pour le secteur de la cryptographie quantique, étant donné que, dans le cas contraire, l’échange sécurisé d’informations tel que nous le connaissons risque d’être inexistant. Une opportunité dont l'Espagne et ses entreprises ne peuvent ignorer l'enjeu, car sans outils adéquats - et développés et mis en service à temps -, la plupart des données sensibles publiques et privées resteront engagées.

En ce sens, même si nous sommes habitués à ce que les grandes multinationales technologiques américaines et chinoises contrôlent étroitement les processus d'innovation, l'état embryonnaire dans lequel se trouve actuellement la technologie quantique ouvre une nouvelle fenêtre d'opportunité pour des entreprises espagnoles telles que Telefónica, Cellnex, Indra ou Tecnobit- Grupo Oesía devient les piliers de l’avant-garde technologique européenne. Pour ce faire, ils auront besoin du soutien et des ressources de l’État, car sans un degré adéquat de collaboration public-privé, il sera difficile de suivre les évolutions chinoises ou américaines. Et ce n’est pas une option, mais une nécessité impérative, puisque la sécurité des données de chaque entreprise et institution dépendra dans quelques années du développement de la technologie quantique.

Références

- Acín, A. (2006). Traitement de l'information quantique. Recherche et sciences. N° 360. pages 74-82. ISSN0210-136X. Consulté le 10/04/2023. https://www.etsisi.upm.es/sites/default/files/ste_cc_ic_procesamiento_cuantico_de_la_informacion.pdf

- Carrasco. B., (2022). Tecnobit présente ses dernières technologies au JEME de Valdepeñas. InfoDéfense. Consulté le 20/04/2023. https://www.infodefensa.com/texto-diario/mostrar/3832290/jeme-conoce-planta-tecnobit-grupo-oesia-valdepenas

- Deodoro J., Gorbanyov M., Malaika M. et Sedik TH, (2021). Les possibilités et les risques de l'informatique quantique. Finance et développement : publication trimestrielle du Fonds monétaire international et de la Banque mondiale. Vol. 58. Non. 4. pages 64-6. ISSN0250-7447. Consulté le 11/04/2023. https://www.imf.org/external/pubs/ft/fandd/spa/2021/12/pdf/deodoro.pdf

- Fernández Combarro, E. (2022). Informatique quantique : mythes et réalités. Telos : Cahiers de communication et d'innovation. . 119 (avril). pages 36 à 41. ISSN0213-084X. Consulté le 13/04/2023. https://telos.fundaciontelefonica.com/wp-content/uploads/2022/04/telos-119-cuaderno-mundo-cuantico-elias-f-combarro.pdf

- Jiménez, C. (2022). Menaces de sécurité. Telos : Cahiers de communication et d'innovation. . 119 (avril). pages 80-85. ISSN0213-084X. Consulté le 11/04/2023. https://telos.fundaciontelefonica.com/wp-content/uploads/2022/04/telos-119-analisis-carlos-jimenez-ciberseguridad-cuantica.pdf

- López, J.C. (2022). IBM tient sa promesse. Xataka. Consulté le 14/04/2023.https://www.xataka.com/ordenadores/ibm-esta-cumpliendo-su-promesa-sigue-escalando-cubits-asi-crucial-correccion-errores-llegara-pronto

- López, J.C. (2023). Cet ordinateur quantique chinois à faible coût n’a rien à voir avec les autres ordinateurs quantiques : il veut ressembler à un PC. Xataka. Consulté le 19/04/2023. https://www.xataka.com/investigacion/este-ordenador-cuantico-chino-coste-no-se-parece-nada-a-demas-ordenadores-cuanticos-quiere-parecer-pc

- Marzal, C. (2020). Informatique quantique et cyberdéfense. Magazine des armées. Consulté le 15/04/2023. https://www.revistaejercitos.com/2020/07/01/la-computacion-cuantica-y-la-ciberdefensa/

- McKinsey numérique. (2021). Les cas d'utilisation de l'informatique quantique deviennent réels : ce que vous devez savoir. Rapport McKinsey. Consulté le 15/04/2023. https://www.mckinsey.com/capabilities/mckinsey-digital/our-insights/quantum-computing-use-cases-are-getting-real-what-you-need-to-know

- Navev Y. (2022). Le quantum est stratégique pour les entreprises et les pays, tant à la hausse qu’à la baisse. Forbes. Consulté le 15/04/2023. https://www.forbes.com/sites/forbestechcouncil/2022/06/29/quantum-is-strategic-to-companies-and-countries-upside-and-downside-alike/?sh=799256b61d1f

- Piattini Velthuis, M. (2021). Informatique quantique : un saut aussi grand que celui entre le boulier et l’informatique actuelle. Le pays. Consulté le 14/04/2023. https://elpais.com/tecnologia/2021-04-03/computacion-cuantica-un-salto-tan-grande-como-el-que-hubo-entre-el-abaco-y-la-informatica-actual.html

notes

Il est nécessaire de préciser à ce stade que l’expression « en même temps » n’est pas scientifiquement exacte, mais plutôt une réduction qui permet de clarifier un concept théorique complexe. Car ce qu’un algorithme quantique fait réellement, c’est créer une superposition de multiples possibilités, les entrelacer avec leurs résultats et enfin faire en sorte que les solutions jetables interfèrent les unes avec les autres afin que seules celles qui méritent d’être validées survivent (Fernández Combarro, 2022).

Cependant, la société nord-américaine prévoit de préparer une puce quantique de 1.121 2023 qubits en XNUMX.

Le mathématicien Peter Shor a démontré que briser ce type de cryptage serait pratiquement réalisable à l'aide d'algorithmes quantiques.

Ce type de cryptage est largement utilisé dans l'authentification numérique ou les signatures numériques, dont un exemple est le DNI électronique.

Concrètement, en ce qui concerne l’Europe, il convient de souligner son retard par rapport à la partie industrielle dédiée à la construction d’ordinateurs quantiques (Gonzalo, 2022).

De l'avis du signataire de cet article, la simple existence de cette possibilité laisse la loi 9/1968, du 5 avril, sur les secrets d'État, comme un « papier mouillé » en permettant la déclassification forcée d'informations secrètes ou réservées par des acteurs liés. les intérêts des États concurrents.

Depuis 2015, l'Institut national des normes et technologies (NIST) organise un concours visant à développer des algorithmes de chiffrement résistants à l'informatique quantique, qui devrait se terminer par l'annonce d'un gagnant en 2024.

Entre el emisor y el receptor se envían fotones, de forma que, si alguien intenta escuchar el mensaje, éstos se alteran (la medición modifica los sistemas cuánticos) y, en consecuencia, modifica el resultado que el receptor obtendrá, pudiéndose comprobar la intercepción de l'information.

Soyez le premier à commenter